web漏洞十大常见

将漏洞注入SQL

SQL注入攻击,简称注入攻击和SQL注入,广泛应用于非法获取网站控制权,是应用数据库层的安全漏洞。在设计程序中,忽略了输入字符串中夹带的SQL指令的检查,被数据库误认为是正常的SQL指令,从而攻击数据库,可能导致数据被盗、更改、删除,进一步导致网站嵌入恶意代码,植入后门程序。通常情况下,SQL注入的位置包括:表单提交,主要是POST请求,也包括GET请求;URL参数提交,主要是GET请求参数;Cookie参数提交;HTTP请求头部的一些可修改值,如Refererer、User_Agent等;一些边缘输入点,如.mp3文件的一些文件信息等。所有常见的预防方法都使用数据库提供的参数查询接口,而不是将用户输入变量嵌入到SQL语句中。目前,几乎所有的数据库系统都提供了参数SQL语句执行接口,可以有效防止SQL注入攻击。转换进入数据库的特殊字符,或编码转换。确认每个数据的类型,如数字数据必须是数字,数据库中的存储字段必须对应于int类型。应严格规定数据长度,以防止长SQL注入语句在一定程度上无法正确执行。建议网站各数据层编码均采用UTF-8编码,上下编码不一致可能导致部分过滤模型绕过。严格限制网站用户数据库的操作权限,为用户提供只能满足其工作的权限,从而最大限度地减少注入攻击对数据库的危害。避免网站显示SQL错误信息,如类型错误、字段不匹配等,防止攻击者使用这些错误信息进行判断。建议在网站发布前使用一些专业的SQL注入检测工具进行检测,并及时修复这些SQL注入漏洞。

跨站脚本漏洞

跨站脚本攻击发生在客户端,可用于窃取隐私、钓鱼欺骗、窃取密码、传播恶意代码等攻击。HTML和Javascript主要用于XSS攻击,也包括VBScript和ActionScript。虽然XSS攻击对WEB服务器没有直接伤害,但它通过网站传播,攻击网站用户,导致网站用户账户被盗,对网站造成严重伤害。XSS类型包括:非持久性跨站:即反射性跨站脚本漏洞,是目前最常见的跨站类型。跨站代码通常存在于链接中。当要求此类链接时,跨站代码通过服务器反射,此类跨站代码不存储在服务器中。以上章节举的例子就是这种情况。持久跨站:这是最直接的跨站类型,跨站代码存储在服务端。一个用户在论坛上发帖是很常见的。如果论坛不过滤用户输入的Javascript代码数据,其他浏览此帖子的用户的浏览器将执行发帖人嵌入的Javascript代码。DOM跨站:是客户端DOM中的一个跨站漏洞,很大程度上是由于客户端脚本处理逻辑造成的安全问题。常用的防XSS技术包括:假设所有的输入都是可疑的,就像SQL注入保护的建议一样,所有输入中的Script都必须是可疑的、严格检查iframe等字样。这里的输入不仅是用户可以直接交互的输入接口,还包括HTTP请求中的Cookie、HTTP请求头部的变量等。不仅要验证数据的类型,还要验证其格式、长度、范围和内容。不要只在客户端进行数据验证和过滤,而是在服务端进行关键的过滤步骤。还应检查输出数据。数据库中的值可能在大型网站的许多地方输出。即使在输入中进行编码和其他操作,也应在输出点进行安全检查。在发布应用程序之前测试所有已知的威胁。

弱口令漏洞

弱密码没有严格准确的定义,通常认为容易被别人猜测或被破解工具破解的密码是弱密码。设置密码通常遵循以下原则:不使用空密码或系统缺失密码,这是典型的弱密码。密码长度不小于8个字符。密码不应该是连续字符或重复字符的组合。密码应该是大写字母、小写字母、数字和特殊字符四种字符的组合。每类至少包含一个字符。若某类字符只包含一个,则该字符不应为首字符或尾字符。本人、父母、子女、配偶的姓名、出生日期、纪念日期、登录名称不得包含在密码中E-mail地址等与我有关的信息,以及字典中的单词。密码不应该用数字或符号代替某些字母的单词。密码应该容易记住,并且可以快速输入,以防止其他人很容易从你身后看到你的输入。至少在90天内更换密码,以防止未被发现的入侵者继续使用密码。

HTTP报告跟踪漏洞

HTTP/1规范了HTTPTRACE方法,主要用于客户端通过向Web服务器提交TRACE请求进行测试或获取诊断信息。当Web服务器启用TRACE时,提交的请求头将在服务器响应的内容中完全返回,HTTP头可能包括SessionToken、Cookies或其他认证信息。攻击者可以利用这个漏洞欺骗合法用户并获取他们的私人信息。这个漏洞通常与其他方法合作进行有效的攻击,因为HTTPTRACE请求可以通过客户浏览器脚本和DOM接口发起,因此很容易被攻击者使用。HTTPTRACE通常用于防止HTTP报头跟踪漏洞。

Struts2远程命令执行漏洞

上传文件中的漏洞

私人IP地址泄漏漏漏洞

IP地址是网络用户的重要标志,攻击者在攻击前需要了解。获取的方法有很多,攻击者会因为不同的网络情况而采取不同的方法,比如在局域网中使用Ping指令和Ping对方在网络中的名称来获取IP;IP版的QQ直接显示在Internet上。最有效的方法是截获和分析对方的网络数据包。攻击者可以通过软件分析直接找到并截获数据包的IP包头信息,然后根据这些信息了解具体的IP。对于最有效的“数据包分析方法”,可以安装一些软件,可以自动去除数据包头IP信息的发送。然而,使用这些软件存在一些缺点,如资源消耗严重,计算机性能降低;访问一些论坛或网站会受到影响;不适合网吧用户等。目前,个人用户使用最流行的隐藏IP的方法应该是使用代理。使用代理服务器后,“地址转移服务”将修改发送的数据包,导致“数据包分析”方法失效。一些容易泄露用户IP的网络软件支持使用代理连接Internet,特别是QQ使用“ezProxyIP版的QQ在代理软件连接后无法显示IP地址。虽然代理可以有效地隐藏用户IP,但攻击者也可以绕过代理找到对方的真实IP地址,以及用户在什么情况下使用什么方法来隐藏IP。

未加密登录请求

由于Web配置不安全,登录请求未加密用户名、密码等敏感字段,攻击者可以窃听网络以抢劫这些敏感信息。建议在传输前加密SSH等。

泄露敏感信息的漏洞

CSRF

Web应用程序是指通过HTTP/HTTPS协议提供B/S架构和服务的总称。随着互联网的广泛应用,网络应用已经融入到日常生活的各个方面:网上购物、网上银行应用、证券股票交易、政府行政审批等。在这些Web访问中,大多数应用程序不是静态网页浏览,而是涉及到服务器侧的动态处理。此时,如果Java、PHP、ASP等程序语言编程人员安全意识不足,程序参数输入检查不严格,会导致Web应用安全问题层出不穷。

根据当前Web应用程序的安全性,本文列出了Web应用程序的常见攻击原理和危害,并提出了如何避免Web攻击的建议。

共享网络安全学习资源:

零基础入门

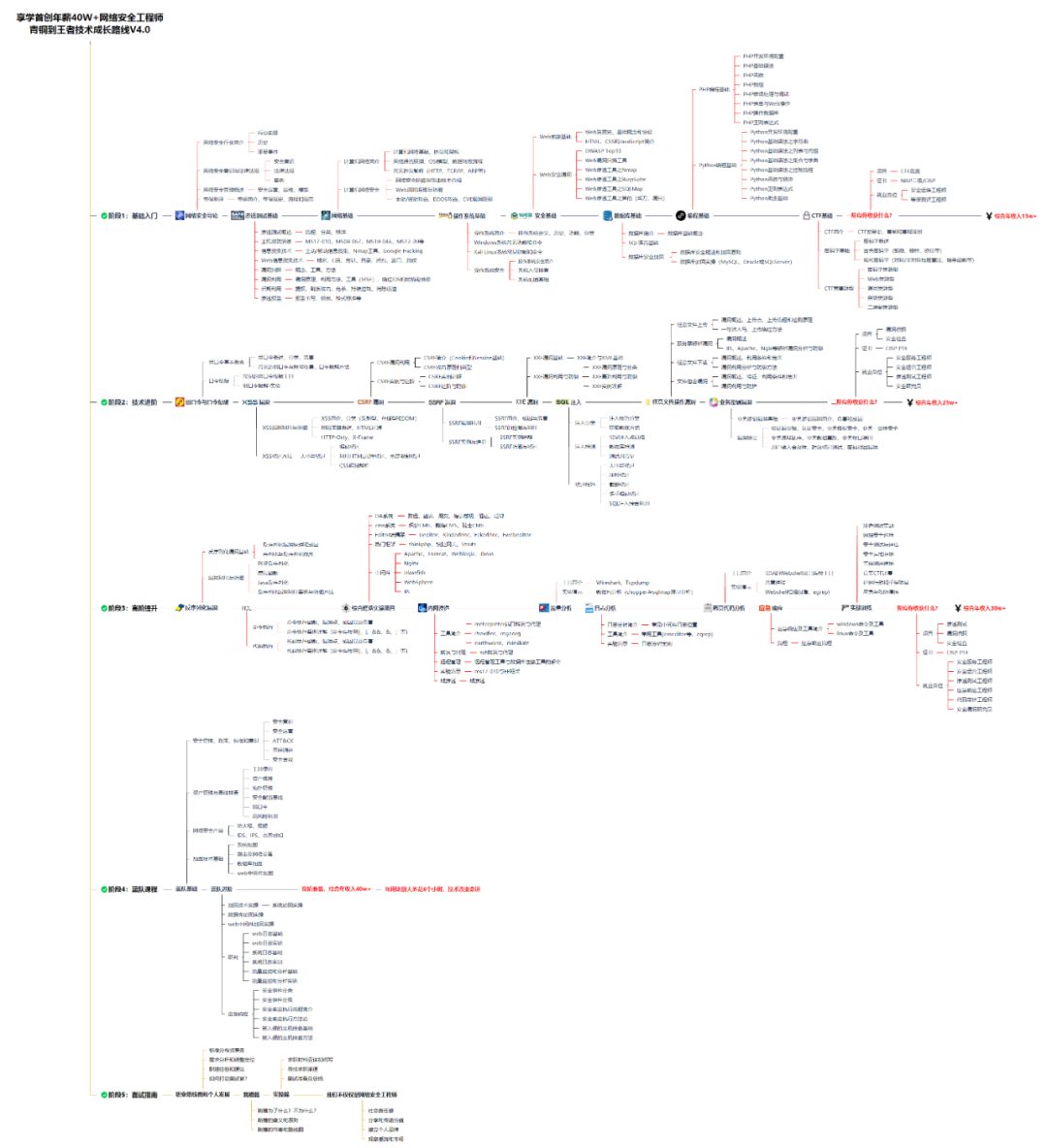

对于从未接触过网络安全的学生,我们为您准备了详细的学习和成长路线。可以说,这是最科学、最系统的学习路线。每个人都可以朝着这个大方向学习。

CSDN礼包:免费分享黑客&网络安全入门&高级学习资源包

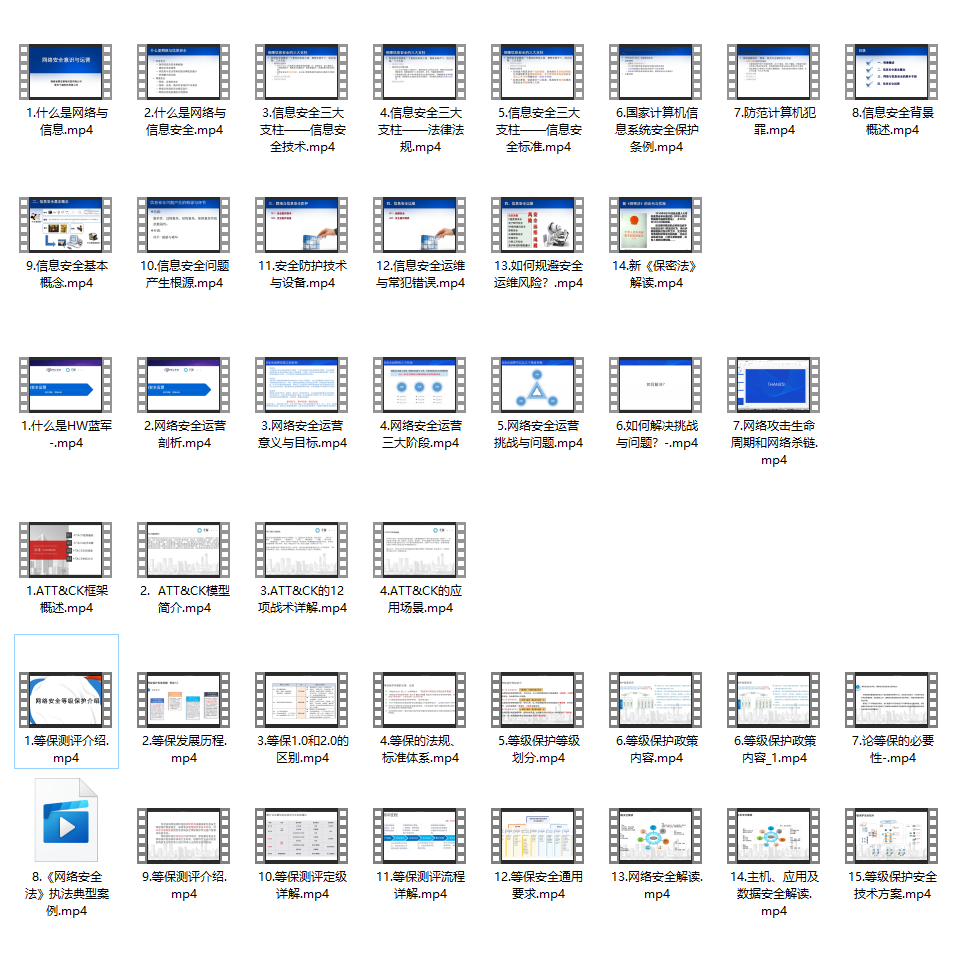

同时,每条成长路线对应的板块都有配套的视频提供:

CSDN礼包:免费分享黑客&网络安全入门&高级学习资源包

文章为作者独立观点,不代表股票交易接口观点